CaliOpen, correspondance sécurisée - Laurent Chemla

Titre : CaliOpen - Correspondance sécurisée

Intervenant : Laurent Chemla

Lieu : Open World Forum

Date : Octobre 2014

Durée : 48 min 24

Visionner la vidéo

Les slides

Licence de la transcription : Verbatim

Description

Depuis les révélations d'Edward Snowden, peu de choses ont changé. Si la prise en compte de la sécurité dans la société est devenue plus importante, les usages ne changent pas, ou trop peu. Pourquoi ? Et comment faire pour permettre au plus grand nombre de retrouver un peu de contrôle de sa vie privée ?

Transcription

Donc la vie privée.

Un an et demi, maintenant, après les révélations d'Edward Snowden, on a forcément tous quelque chose à dire de la vie privée, mais on a aussi un an et demi de recul, ce qui permet d'avoir un peu plus de réflexion sur cette façon dont on a perdu notre vie privée. Au début, enfin il y a un an et demi, on a tous, en tout cas moi, j'ai réagi en disant « voilà, c'est la faute à la NSA ». Et puis, avec un peu plus de réflexion, un peu plus de temps pour réfléchir, on s’aperçoit, qu'en réalité, on a perdu notre vie privée pour tout un tas de raisons, mais pas « que » à cause de la NSA, clairement. Moi, il me semble avoir identifié deux raisons principales à ça. C'est, d'un côté, l’hyper centralisation d'Internet, qui rend l'espionnage beaucoup plus facile pour les méchants, parce que c'est beaucoup plus facile de placer des micros chez les quelques gros opérateurs qui reçoivent toute notre correspondance privée, d'une part. Et d'autre part, la perte de valeur de la vie privée pour le grand public, petit à petit. Ça, ça ne date pas du tout de l'an dernier, ça date de dizaines d'années en arrière, pendant lesquelles on a, petit à petit, abandonné cette notion de vie privée, parce que, je ne sais pas, il y a tout un tas de raisons, j'en ai identifiées, je crois, quelques-unes. Mais, en dehors d'Internet, les émissions de télé-réalité qui nous habituent à voir la vie privée des gens, les caméras dans toutes les villes, de vidéosurveillance ou vidéoprotection, comme on dit maintenant, qui nous habituent à être filmés en permanence. Mais ça va même encore plus loin. Ça va jusqu'au baby-phones qu'on met dans les chambres de tous les gamins maintenant. Quelque part, on a fini par abandonner, nous-mêmes, toute valeur qu'on pouvait associer, avant, à la vie privée.

Et du coup, à la fois, cette perte de valeur au niveau du grand public, qui permet aux États de surveiller, parce que « ce n'est pas grave si on surveille la population, la population s'en fout ! » Et, d'autre part, l’hyper centralisation d'Internet qui fait que c'est très facile de surveiller la population, fait que ces deux éléments créent un écosystème très favorable à cette surveillance généralisée contre laquelle on va essayer, maintenant seulement, de se battre. Mais il est tard, il est très tard, on a beaucoup perdu dans ce combat-là. Il va falloir faire demi-tour, à la fois sur l’hyper-centralisation d'Internet et c'est déjà un boulot énorme, et, en même temps, essayer de faire retrouver au grand public cette notion de vie privée. Donc le travail est gigantesque.

CaliOpen est un des projets qui essaient de répondre à cette problématique, à la différence d'un bon nombre d'autres, justement, en essayant d'agir sur ces deux aspects-là : en considérant que la perte de la vie privée est vraiment un problème plus économique qu'autre chose. Le résultat de perte de valeur d'un côté, et de surveillance très peu chère de l'autre. Donc vraiment, que des questions économiques quelque part.

[NdT, problème avec le projecteur] (Non ça ne marche pas ça. Oui, mais à la souris, c'est chiant…)

Je parlais du grand public. Alors, j'ai fait mes slides en anglais. On m'avait demandé de faire une conférence en anglais, mais vraiment il ne vaut mieux pas ! Donc je fais la conférence en français, mais j'ai fait les slides en anglais, au cas où. Voilà. Alors je parlais du grand public. On pourrait imaginer que les plus technophiles d'entre nous, eux, savent comment faire, savent comment se protéger, ont compris cette problématique et font de leur mieux pour retrouver un peu de vie privée. En réalité, j'identifie en général, quand je fais des confs, trois catégories de technophiles :

- ceux qui croient qu'ils peuvent se protéger, mais qui ne le font pas, simplement, ils sont sûrs de pouvoir le faire. Du coup, ça ne sert à rien ;

- ceux qui savent se protéger, pour le coup, vraiment, mais qui ne le font pas, parce que leur vie privée n'a pas d'importance, comme pour la grande majorité de la population ;

- et peut-être les pires, ceux qui se protègent, en tout cas qui croient se protéger. Mais ça ne sert à rien.

Dans le temps j'utilisais une image qui n’existe pas, une image que je racontais, qui était : « Imaginez-vous en vacances, en train de prendre un selfie et imaginez que derrière vous il y a un opposant politique ». Vous, vous vous en fichez, vous êtes en vacances, vous diffusez votre photo sur les réseaux sociaux. L'opposant politique qui est dans le champ, lui, il ne sait pas que vous avez pris un selfie. Par contre, une fois qu'il est sur Facebook, le régime totalitaire dans lequel il vit le repère et l’arrête, parce qu'ils savent où il est. Cette image, je la trouve plus rigolote, c'est quoi ? Ça dit : « Si vous prenez de photos des rhinos, les chasseurs vont savoir où ils sont ». Donc faites gaffe, quoi ! Ce n'est pas vous que vous protégez en faisant attention, ce sont les autres. Et la vie privée c'est ça, en réalité. Ce n'est pas se protéger soi-même. On peut, pourquoi pas, chiffrer son courrier électronique, utiliser PGP1. Combien dans la salle utilisent PGP2 tous les jours ? Question habituelle. Voilà, tous les jours. Deux sur une quarantaine. C'est un beau score ! Trois.

Donc voilà, on peut imaginer que dans un public technophile comme celui-là, il y en aurait un peu plus, mais bon ! C'est en général entre 10 et 15 %, mais pas plus. Et ça ne sert à rien ! Ça ne sert à rien, pourquoi ? Parce que vous, vous l'utilisez, très bien. Avec qui ? Avec une, peut-être deux personnes, une mailing list, grand maximum, si vous y arrivez, parce que c'est compliqué. Mais 99 % des gens avec qui vous échangez n'ont pas PGP en face, et ne savent pas s'en servir. Donc, de toutes façons, vous échangez 99 % en clair. Donc en pratique, ça ne sert à rien de se protéger soi-même, parce que les gens avec qui on discute ne le sont pas, et surtout, ça ne sert à rien de se protéger soi-même, parce que, ce qu'il faut, c'est protéger les gens avec qui on discute, justement. Le but du jeu, c'est de faire en sorte que les gens avec qui on discute soient protégés. C'est ça la vie privée. Donc, essayez de ne pas tirer sur le rhino, c'est vraiment ça. C'est : ne faites pas attention à vos données, même si c'est important de le faire, mais ça n'a aucune importance sauf si vous ne discutez avec personne.

D'autres raisons pour lesquelles, jusqu'à présent, la façon dont le public technique, en général, a mal évalué la situation, c'est que la plupart des solutions offertes aujourd'hui, que ce soit PGP, mais ProtonMail3 et d'autres projets en cours, sont tous orientés sur le mail. C'est très bien de protéger le mail, ça protège vos échanges avec Amazon quand vous passez une commande. Voilà ! Les logs de vos serveurs, à la limite peut-être, mais avec qui vous discutez tous les jours par e-mail aujourd'hui ? En moyenne peut-être deux/trois personnes. Avec combien de personnes vous discutez par Facebook, par Twitter, par SMS, par chat ?

Si on ne protège que le courrier électronique, c'est déjà énorme, c'est déjà beaucoup mieux que ce qui se fait actuellement. Mais si on ne protège que le courrier électronique, on laisse, à nouveau, dans la nature, tout son réseau. Or c'est ça qui intéresse, on le sait, la NSA. Ce ne sont pas vos petits papotages entre potes, c'est de pouvoir vous identifier à l’intérieur d'un réseau, savoir quels sont vos contacts, pour que si, un jour, un de ces contacts-là intéresse les espions, on puisse dire : « Tiens, je vais le surveiller, lui aussi, parce qu'il fait partie de ses contacts », et ainsi de suite. Ce qu'on appelle les métadonnées. Mais les métadonnées, ce n'est pas que le mail aujourd'hui, ce sont les réseaux sociaux, c'est le chat, c'est l'IRC, ce sont tous ces outils qu'on utilise pour la correspondance privée. Si on veut vraiment réinventer une vie privée en ligne, se limiter au courrier électronique, ça ne servira à rien.

D'autre part, la plupart des projets dont je parle, que ce soit le nouveau ProtonMail ou celui qu'on m'a présenté tout à l'heure, j'ai oublié son nom, mais je vais aller le voir de plus près dès que j'aurais le temps, bref, la plupart des projets qui proposent du courrier sécurisé aujourd'hui sont des services centralisés.

Le problème d'un service centralisé, évidemment, c'est qu'il y aura toujours un trou. ProtonMail s'est fait trouer il y a très peu de temps, en plus par un hack assez bête. Bon ! Tout le monde se fera trouer. CaliOpen, s'il existe un jour, se fera trouer aussi. La question n'est pas de se faire trouer ou pas se faire trouer, c'est d’être centralisé. Si on en a un qui propose du courrier sécurisé, la NSA rajoute un micro. Elle en avait quatre avant, elle en aura cinq demain, ça ne va pas lui coûter beaucoup plus cher. Le problème de la centralisation, c'est ça. Ce n'est pas « on va se faire trouer », c'est qu'on est trop peu nombreux pour pouvoir rajouter suffisamment d'entropie à la vie privée, pour que la surveillance de masse ne puisse plus se faire à un coût aussi bas qu'aujourd'hui.

(J'ai toujours besoin de beaucoup d'eau, sinon, voilà.)

Donc voilà, on est sur Internet, il faut respecter les normes d'Internet, ce qui a toujours fait Internet, c’est-à-dire la décentralisation, l'ouverture, ne pas se limiter, ne pas essayer d'inventer un nouveau protocole qui fera que « ah, celui-là il est hyper sécurisé, il n'y a aucune trace, il n'y a aucune metadata qui est échangée avec les autres ». Mais du coup, je discute avec uniquement les autres personnes qui utilisent ce protocole-là, qui n'existe encore que pour, peut-être, un pour mille de la population des plus technophiles geeks, qui sont les plus paranos, qui vont décider d'utiliser, je ne sais pas moi, Bitmessage4. Super, mais quand je vais discuter avec ma famille, mes potes, mes machins, je vais continuer à utiliser l'e-mail, donc ça ne sert strictement à rien. Utilisons les protocoles existants, c'est ça Internet : rester ouvert, respecter les normes et être décentralisé. Toute solution qui irait en sens inverse, d'abord ne respecte pas Internet et, en plus, ne marche pas.

(Ah, la saleté de souris.) Cool. Bien.

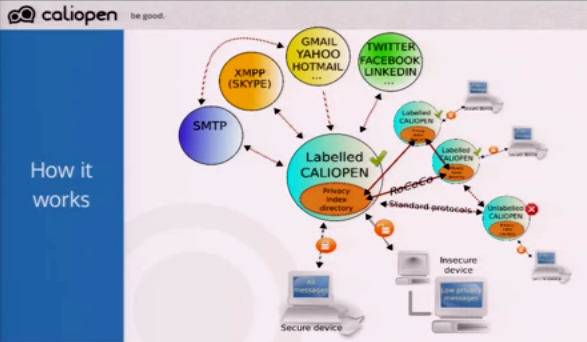

Public : C'est du Gimp. Il est beau le schéma !

Laurent Chemla : Oh, ça va. Il y a trop de couleurs, mais je n'ai pas retrouvé le soft avec lequel je l'ai fait. Du coup, j'ai perdu… Bon, bref ! Je le présente une première fois, rapidement. On se fout de cette partie-là, c'est juste pour expliquer CaliOpen, son objectif, ça va être ça. Un de ses objectifs, ça va être de dire on ne protège pas que le courrier électronique, pas que le SMTP. On répond à toutes les normes qui existent, qui permettent les échanges de correspondance privée, donc SMTP, donc XMPP évidemment. Mais y compris l’utilisateur qui va arriver sur un CaliOpen un jour, va rajouter son compte Gmail, son compte Yahoo, et va recevoir sur son CaliOpen toute sa correspondance privée. Ce qui permet, évidemment, d'abord de proposer un service intéressant pour le public, donc d'attirer un maximum de gens, et pas juste les technophiles qui disent « moi je veux que mon mail soit sécurisé », parce que ça, ça ne compte pas. Et, en plus, parce qu'on reçoit tous ces protocoles-là, on les sécurise tous, aussi. En tout cas, on va proposer de les sécuriser tous. Donc CaliOpen a ces deux objectifs-là. Quand il propose tous les protocoles et de tout réunir, c'est d'abord de proposer un produit attirant pour le grand public, qui ne viendra pas juste pour avoir de la sécurité, parce que, aujourd’hui, pour lui, la sécurité n'a pas d'importance. Donc il viendra parce que c'est un outil pratique, qui lui permet d'avoir, au même endroit, toute sa correspondance, voilà, simplement. Mais nous aussi, derrière, ça va nous permettre ensuite, dans un second temps, de lui proposer de sécuriser tous ces protocoles-là.

Pour ça, on a eu une idée, pour le pousser donc à sécuriser tous ces protocoles-là, on a une idée, c'est d'attacher à tout message qu’il va recevoir un index, une valeur, on l'appelle, en français, niveau de confidentialité. Les termes ne sont pas encore tout à fait définitifs. En anglais ça donne mieux privacy index, ça fait « pi » en plus, c'est joli.

(Il m'énerve ce bureau, je n’arrête pas de me prendre les pieds dedans.)

Donc on définit cet index, qu'on attache à tous les messages. Pourquoi faire ? D'abord parce que, quand on reçoit un message et que, en évidence il y a marqué « hou là, là, il y a une chance sur deux qu'il ait été lu par un tiers », ça redonne de la valeur à la vie privée. Le simple fait d'afficher une valeur avec un message, une valeur qui dit la probabilité que ce message ait pu être intercepté ou non, ça donne une valeur, qu'on avait dans le temps, pour le courrier papier, par exemple. On recevait une lettre, elle était collée. Aujourd’hui, avec Internet et la dématérialisation de tout ça, cette notion qu'on avait avant de dire « la lettre elle est collée donc il y a peu de chances que quelqu'un d'autre que moi l'ait lue ». Peut-être, mais en tout cas, ça lui a demandé des efforts supplémentaires à si ça avait été une carte postale. Donc j'ai une idée de la valeur de la vie privée qui est attachée à ce courrier. Sur Internet, on n'a plus cette notion-là. Le fait de la réintroduire, en affichant cette valeur en permanence, ça permet de redonner, pour le public qui va la voir, de se dire « tiens ce courrier-là, il n'a été lu par personne. Tiens celui-là, il a été lu par la terre entière. Donc peut-être celui-là est plus intéressant que l'autre, je ne sais pas ». En tout cas, d'agir en fonction de ça.

Et évidemment, en plus de ça, parce que le fait de recevoir des choses très peu sécurisées donne envie de s'améliorer, de donner, quand on va passer la souris sur « tiens ton niveau il est de deux sur cent, mais tu peux l'améliorer en faisant ça et ça. Tiens, par exemple, si tu veux, tu peux te créer une paire de clefs, ça permettra à tes correspondants de chiffrer les messages que tu reçois, et du coup tes messages auront une plus grosse valeur ».

Donc, par ce jeu-là, on espère pouvoir réintroduire dans l'esprit du public la notion de la valeur de la vie privée. Et du coup, on étend ce principe à absolument tout dans CaliOpen.

Un message a une valeur associée, mais une conversation a une valeur en tant que telle, qui va dépendre de la valeur de chacun des messages. Mais un contact a une valeur, parce que cette personne-là fait super attention non seulement à sa vie privée, mais aussi à celle de tous les autres, de tous ses contacts. il a une clef publique donc on sait qu'avec lui on va pouvoir chiffrer les données. Il a déclaré que son terminal n’était utilisé que par lui. Il a fait tout un tas d’actions simples, mais qui font que son niveau est haut. Donc les contacts ont, eux aussi, un niveau de confidentialité.

Les terminaux qu'on utilise ont un niveau de confidentialité. Par exemple, l'ordinateur de bureau que je suis seul à utiliser, qui est protégé par un mot de passe, a une valeur de confidentialité supérieure à mon smartphone que je peux perdre n'importe où, qui a encore une valeur supérieure à l'ordinateur que j’utilise dans un web bar quand je suis à l’étranger. Je vais revenir sur cet exemple-là. Donc tout a une valeur la-dedans, y compris et jusqu'au compte de l'utilisateur lui-même.

C'est à-dire que vous arrivez, vous créez votre compte sur un CaliOpen, vous avez un niveau nul. Mais on va tout de suite vous proposer de l'améliorer, donc de déclarer un terminal comme étant plus sûr que les autres, de vous créer des clefs si vous n'en avez pas, et ainsi de suite, pour pouvoir monter de niveau. Et là, pour le coup, on rentre dans un second aspect de CaliOpen qui est la ludification. C'est-à-dire que quand quelqu'un arrive et qu'il a un niveau de zéro, mais qu'il a possibilité de monter, il a envie de le faire. Et d'autant plus qu'on va le pousser par d'autres jeux, en essayant de le récompenser à chaque fois qu'il a une action, qu'il protège un peu mieux, à la fois son compte et, encore une fois ceux de ses correspondants.

Pour que ça fonctionne il faut d'abord, évidemment, que la métrique qu'on utilise, donc le calcul qu'on va faire pour afficher ces valeurs-là, soit compréhensible par l’utilisateur. Il faut qu'il sache que s'il perd des points, c'est à cause de ça, que s'il en gagne, c'est à cause de ça. C'est comme ça qu'on va lui apprendre à changer ses habitudes et à faire les quelques efforts nécessaires pour mieux se protéger, mieux protéger ses contacts.

Et je le disais, on va lui apprendre à avoir un meilleur comportement. Donc par nécessité, une partie de la valeur au moins attachée à son compte utilisateur, dépend de son comportement. Donc il faut à la fois le pousser à avoir un meilleur comportement, mais, en même temps, faire en sorte qu'il comprenne pourquoi, et dans quelles conditions ça se passe.

Un exemple pratique. La photo je l'ai prise en Tunisie pendant la révolution, donc « Internet agréé par l’État », ça dit bien ce que ça veut dire. Si vous êtes à l'étranger, que vous avez besoin d'aller lire votre courrier, mais que vous n'avez pas de terminal sur place, vous allez dans un web bar, vous utilisez une connexion que vous ne connaissez pas, un ordinateur qui est accessible par n'importe qui. Dans ce cas-là, que va faire CaliOpen ? D’abord, il va vous demander une double authentification, être sûr que c'est bien vous, ça, c'est la base. Mais il ne va pas vous montrer les messages les plus sûrs. Donc tout message qui aura une valeur associée supérieure à zéro ne sera pas, par défaut, affiché, et il ne vous laissera pas, non plus, utiliser votre clef privée. Parce que si vous utilisez votre clef privée sur un terminal que vous ne maîtrisez pas, vous risquez de la mettre dans la nature, non seulement elle, mais y compris votre passphrase, ce qui permet de déchiffrer un message chiffré. Donc par défaut, CaliOpen ne va pas permettre ça. Mais, en cas d'urgence, évidemment, l'utilisateur peut décider quand même d'aller lire son courrier. Simplement, par défaut, on ne va pas le faire.

Si, par hasard, il a vraiment envie de passer outre ce type de limitation dans CaliOpen, d'abord on va le prévenir « fais gaffe ! Si tu fais ça, non seulement tu te mets, toi, en danger, mais les personnes qui t'ont envoyé ce message-là, au moment où elles te l'ont envoyé, elles considéraient que tu avais un niveau de confidentialité de tant. Ce message-là, sur leur terminal, il est affiché avec un niveau de confidentialité assez élevé. Là, tu es en train de le diffuser à la terre entière. Donc, non seulement, toi, tu te mets en danger, mais tes contacts, ceux qui t'ont envoyé ce message et qui comptaient sur toi, ils doivent être informés du fait que le message peut être diffusé à la terre entière, est devenu public ». Je ne sais pas moi, s'ils t'annonçaient où ils se cachent de la police, il faut qu'ils puissent déménager vite, par exemple. Donc on va leur dire. Donc les contacts vont être informés quand un message comme ça arrive. Et puis vous, vous allez perdre des points, forcément, parce que là, vous avez mal agi vis-à-vis de vos contacts. Bon, c'est un exemple un peu extrême, mais en même temps, il raconte bien l'histoire. L'idée c'est vraiment ça, c'est qu'on va apprendre aux utilisateurs quelle est la valeur de la vie privée avec ce type d'incitation, pas en lui imposant des choix, mais en lui proposant, en permanence, de s'améliorer.

(Vous me dites si je vais trop vite, mais si je ne vais pas assez vite je n'aurais jamais fini.)

Alors, en échange de son bon comportement, on va lui donner des récompenses, c'est « bon chien ». Ça marche, c'est comme ça que les choses fonctionnent et, encore une fois, on est dans un système ludique, en tout cas on essaye de l’être. Donc quand on est dans un jeu, il faut qu'il y ait des récompenses en fonction des actions : plus on clique vite, plus on gagne de points-là. Là, plus on fait des efforts pour protéger sa vie privée et celle de ses contacts, plus on gagne de points aussi. Et pas seulement des points, les points ne servent pas à grand-chose en tant que tels.

Mais, par exemple, on a une deuxième valeur dans CaliOpen qui permet d'afficher, dans une timeline où toutes les conversations s'affichent, qui permet de trier en fonction d'un niveau d’importance. Parce que le niveau d'importance, il dépend aussi du niveau de confidentialité des gens qui vous envoient les messages. Donc, si quelqu’un a un niveau de confidentialité très élevé, que vous avez, vous, fait les efforts pour avoir un bon niveau de confidentialité, quand vous envoyez un message à quelqu'un, il est dans le bon niveau de confidentialité, mais aussi dans un niveau d'importance supérieure. Donc vous êtes affiché plus en avant que les autres. Donc ce type de rewards [NdT, récompenses], d'incitation, fait qu'on gagne quelque chose quand on fait les efforts nécessaires, parce que ce sont toujours des efforts.

L’exemple le plus habituel là-dedans, c'est quoi ? C'est quand Edward Snowden a contacté Laura Poitras, la première chose qu'il lui a dite c'est : « Je ne peux rien vous dire tant que vous ne serez pas mieux protégée ». On est vraiment dans ce système-là. Dans CaliOpen, quelqu'un pourra dire « moi, je refuse de recevoir des messages de gens qui n'ont pas un niveau de confidentialité supérieur à, je ne sais pas, cinquante sur cent ». Du coup vous, pour pouvoir leur écrire, il va falloir que vous vous amélioriez aussi. On est toujours dans ce système d'incitation.

Mais ça va plus loin, c'est que vous, vous allez vous améliorer parce que vous aurez envie d'écrire à Laura Poitras pour dénoncer votre employeur, mais du coup, vous aurez un niveau assez élevé pour dire « tous mes contacts, là, tous mes potes d'enfance, machin, ils ont un niveau nul, parce qu'ils sont chez Google, parce qu'ils sont chez Yahoo, et du coup, ils s'affichent avec un niveau d'importance très bas dans ma timeline, alors j'aimerais bien qu'ils s'affichent mieux ». Je n'ai pas d'autre solution pour ça que de leur dire comment sécuriser davantage, par exemple en venant utiliser un autre CaliOpen. Même sans aller utiliser CaliOpen, en se créant des clefs privées, en se créant des paires de clefs, en faisant les efforts nécessaires pour s’améliorer eux aussi. De façon à ce que quand je reçois, moi, leurs messages, ils s'affichent avec un niveau d'importance supérieure.

Donc on crée, comme ça, non seulement une envie pour l’utilisateur de s'améliorer lui, mais en plus, de pousser tous ses contacts à s'améliorer aussi. On est dans une espèce de cercle vertueux et c'est comme ça peut-être, en tout cas, c'est un des efforts nécessaires, il me semble, pour réintroduire ce qu'on a perdu depuis des années, donc cette notion de valeur de la vie privée. Ça ne se fera pas du jour au lendemain, ce sera un long effort, il n'y aura sûrement pas que CaliOpen qui essaiera de faire ça. Mais, en tout cas, voilà, un pas en sens inverse de la tendance actuelle qui est « on s'en fiche ». On ne s'en fiche pas sinon tous les rhinos meurent !

J'ai déjà dit un mot de l'interface utilisateur. On a une image. On a essayé de la simplifier au maximum. Encore une fois, l’avantage qu'on a par rapport à l'existant, c'est qu’on reçoit toutes les correspondances, pas seulement l'e-mail. Du coup, on n'a pas toujours un sujet. Par exemple, quand on reçoit un message privé sur Twitter, il n'y a pas de sujet associé ; on reçoit un message via XMPP sur Jabber, il n'y a pas de sujet associé. Donc l'idée de classer par sujet disparaît dans CaliOpen, par nécessité. Mais du coup, on en profite, parce que si on n'a plus de sujet, on n'a plus besoin d'avoir les folders et autres machins qui perdent l’utilisateur.

Si on n'a plus de sujet, ce qui définit une conversation, ça n'est plus un thème, c'est avec qui on parle, comme dans la vie. Quand je parle avec, je ne sais pas moi, ma sœur, on commence un échange par Twitter, on continue par mail et ainsi de suite. Le sujet, même s'il y en a eu un au début, au bout de trois/quatre messages, c'est mort, on parle d'autre chose. Tout le monde est comme ça. Donc en pratique, classer ses messages par sujet, finalement, ça a peu d’intérêt. Du coup, dans CaliOpen, on l'oublie. On affiche vraiment les conversations, et les conversations sont définies par les personnes qui y participent. L'interface est, du coup, très simple, c'est une timeline un peu classique, qu'on retrouve partout, avec toutes les conversations qui s’affichent. La possibilité, encore une fois, de limiter les conversations pour que seulement celles au-dessus d'un certain niveau d'importance s'affichent, mais du coup, le spam y est traité, on n'a plus besoin d'un folder spam, parce qu'un spam, par définition, il ne sera pas chiffré, par définition, il viendra d'un contact que vous ne connaissez pas ou, en tout cas, qui aura un niveau de confidentialité nul. Bref, le calcul de niveau de confidentialité pour un spam sera très bas. Donc son niveau d'importance sera très bas, donc, par défaut, CaliOpen n’affichera pas les messages qui seront classés trop bas dans les niveaux d'importance. Si, par hasard, il vous en affiche un, vous n'aurez qu'à régler votre slider de niveau d'importance un peu plus haut, pour ne plus voir afficher les messages que vous-même considérez comme sans importance.

Mais de même, quand vous n’êtes plus au boulot, que vous êtes en vacances, vous n'avez plus du tout envie de voir les messages du boulot, on aura, du coup, le slider inverse qui permettra de dire « oh là là, là je n'ai envie de voir que les messages au-dessus des spams, mais en dessous d'un niveau d'importance qui d'habitude ne concerne que le boulot ». Et donc, vous réduisez votre timeline comme ça, en n’affichant que les messages d'une importance relative.

Quand on envoie un message, de la même façon, on va saisir un ou des contacts, et CaliOpen, là, joue son rôle à plein, c'est-à-dire qu'en fonction des contacts que vous aurez sélectionnés, il va vous demander de renseigner : si c'est du mail, un sujet, pas forcément ; si ce n'est pas du mail il n'y aura pas de champ sujet. Mais surtout, en fonction des contacts, comme il sait que untel a une clef de chiffrement Jabber mais pas mail, que, sur IRC, il utilise OTR alors que sur Jabber il n'a aucun système de chiffrement, il va vous proposer, tout seul, le meilleur protocole, le plus sécurisé. Comme il connaît tous les protocoles utilisés par votre contact, que vous aurez renseignés, à chaque fois que vous envoyez un message, il utilise, par défaut, le système le plus sécurisé possible. Et du coup, sans faire d'effort, vous allez, vous-même, utiliser le protocole le plus sécurisé à chaque conversation. Si vous commencez un échange sur Twitter et que le contact avec qui vous discutez est sur Jabber et a un système Jabber, je ne sais pas, même sans chiffrement, mais ne serait-ce que TLS, CaliOpen enverra la réponse par Jabber, par XMPP.

On l'a vu tout à l'heure, mais je reviens dessus maintenant un peu plus en détail, tous les protocoles qui traitent de correspondance privée ont vocation à s’intégrer dans CaliOpen. C'est-à-dire, par définition, le mail, par définition Jabber, tout ça ne peut définir que des protocoles de correspondance privée. Mais y compris Skype quand vous échangez des messages, évidemment pas la vidéo, quoique, en tout cas pas tout de suite, mais un jour peut-être, mais au moins les messages que vous échangez par Skype. Évidemment Gmail, évidemment tout ce qui pourra être Twitter, Facebook, LinkedIn, tous ces outils qui vous permettent de recevoir des messages privés et qui fait que, du coup, vous en recevez de partout.

Quand vous vous connectez sur votre compte LinkedIn, parce que vous avez une nouvelle invitation, vous vous apercevez que vous avez dix messages en retard parce que vous ne vous y connectez pas tous les jours. Des messages privés, on en reçoit de plus en plus. Chaque système développe sa propre messagerie interne. Du coup, via CaliOpen, on n'a plus ce problème-là, mais CaliOpen doit les intégrer. À chaque fois, il va falloir qu'on rajoute une couche d'abstraction qui permettra de rajouter, via des plugins, tous les protocoles qui pourront se créer dans le futur, et qui traitent de correspondance privée. Pourquoi pas un jour WebRTC, et pourquoi pas, dans un futur, je dirais à moyen terme, y compris les SMS qui sont, eux aussi, de la correspondance privée, et qui s'intègrent tout à fait dans ce type de choses ?

Et enfin, au-delà de tout ça, l'idée quand même, c'est que là, on a résolu une des deux équations. Résolu ! En tout cas, on a avancé sur une de deux équations, c'est-à-dire qu'on a essayé de recréer de la valeur à la vie privée pour le grand public.

Ce qu'on n'a pas encore résolu, c'est la décentralisation complète, de façon à multiplier le nombre d'entités sur Internet qui géreront les correspondances privées des utilisateurs. Pour ça, il faut qu'on ait beaucoup de CaliOpen(s) installés. L'idée qu’on a c'est de dire si on a, demain, dix mille instances de CaliOpen qui s'installent, il faut qu'entre elles, elles puissent disposer d'un protocole interne qui permettra non seulement d’être plus sûr, évidemment — tant qu'à faire de développer un nouveau protocole, on va essayer de le faire le plus sécurisé possible — mais aussi d'échanger d'autres données. Par exemple, les niveaux de confidentialité des utilisateurs. Pourquoi ? Parce que si vous ne discutez qu'avec les utilisateurs du CaliOpen où vous êtes, vous avez leur niveau de confidentialité qui s'affiche. Vous êtes dans un système fermé, donc c'est facile. Si vous discutez avec quelqu'un chez Google, forcément lui, son niveau de confidentialité, vous ne l'avez pas. Il n'y en a pas chez Google. Donc CaliOpen va essayer d'en inventer un, plus ou moins, en disant « hou là, Google, on ne fait pas trop confiance », donc le niveau va être bas. Mais, quand même, ça été chiffré en TLS la négociation entre nos serveurs, donc, à priori, un certain nombre de données étaient cachées. Mais, il n’empêche que vous avez une idée du niveau de confidentialité du message, mais pas du contact. Le contact, en tant que tel, vous ne connaissez rien de son comportement, vous ne savez pas s'il a bien déclaré ses terminaux et ainsi de suite. Ça, on pourra le rajouter dans un protocole inter CaliOpen(s) : le fait que tous les services qui voudront participer à l'écosystème, qui utiliseront CaliOpen, en utilisant ce protocole-là, entre eux, pourront échanger ces informations.

Du coup, si demain on a dix mille CaliOpen(s) qui chacun gère, je ne sais pas, entre dix mille et cent mille utilisateurs, on peut arriver à avoir une masse critique suffisamment importante d'utilisateurs qui discutent entre eux, qui, entre eux, savent le niveau de confidentialité des uns et des autres, mais, en plus, une telle masse que, pour le coup, on atteint ce que je pense être une masse critique.

Aujourd'hui, un des problèmes, c'est que, quand vous créez un service sécurisé de mails ou même, imaginons un truc excellent qui gère le mail et tout un tas d’autres protocoles, donc qui répond à la problématique de la vie privée en général, quand vous échangez avec les gens qui sont sur ce serveur tout va très bien. Mais les gens qui sont sur ce serveur, c'est qui ? Ce sont des geeks, paranos, qui sont venus là parce qu’ils ont une bonne notion de ce qu'est la vie privée et de sa perte en ligne. En pratique, vous aurez peut-être, sur ce service, prenons ProtonMail qui est celui qui a le plus de succès, un million d'utilisateurs. C'est beaucoup un million d'utilisateurs, ça fait bien vivre le service ProtonMail. Il y a un milliard d'utilisateurs chez Gmail. Donc quand vous discutez avec les gens qui font partie de ce million-là, tout va bien ! Mais vous avez une chance sur mille de discuter avec eux. 999 pour mille du temps, vous allez discuter avec les gens qui, eux, ne sont pas protégés. Donc, votre vie privée, ce n'est pas le un pour mille que vous allez planquer qui va faire flipper la NSA. Grave pas !

Donc l'objectif, pour pouvoir éviter ce problème-là, c'est d'avoir une masse suffisante d'utilisateurs — qui se mettront à des CaliOpen(s) ou à des systèmes équivalents — au moins équivalente à celle de Google : donc il faut qu'on atteigne un milliard d’utilisateurs. Et ça, on ne pourra pas le faire avec un service centralisé, ou alors il faut avoir les moyens de Google, clairement. Par contre, on peut l’imaginer avec, pourquoi pas, dix mille, cinquante mille CaliOpen(s) qui s'installent partout, des petits, des gros, des services payants, des services gratuits, des associations, votre boîte, votre école, je ne sais pas, qui installent des CaliOpen(s). Tous ces CaliOpen(s) discutent entre eux, via un protocole sécurisé, gèrent, pour le coup, vraiment une grosse quantité d'utilisateurs, qui ne viennent pas pour la sécurité, mais qui viennent pour la praticité du truc, et à qui on va apprendre la vie privée. Et tout ça se développe à l’intérieur d'une association.

Tous ceux qui ouvrent un service CaliOpen peuvent devenir membre de cette association. L'association prend en charge le futur développement du logiciel et, en même temps, parce qu'on n'est pas complètement décentralisé, ce n'est pas vous qui l'avez installé sur votre ordinateur — sauf si vous avez un gros ordinateur et que vous êtes super geek —, mais la plupart des gens ne le feront pas. Donc, en même temps, cette association va donner des labels aux sites qui le demanderont, pour dire « oui, il utilise bien un vrai CaliOpen, pas un CaliOpen bidouillé. Oui, il respecte bien les dernières mises à jour. Et oui, il s'est engagé à respecter la charte ».

Et la charte elle dit : « Les données des utilisateurs appartiennent aux utilisateurs. On n'a pas le droit de monter un modèle économique basé sur la vente des informations de ses utilisateurs. » Une charte éthique qui fait que, même si c'est un méchant qui installe un CaliOpen, il n'a aucun intérêt à rompre la charte parce que, s'il rompt la charte, il perd le label. S'il perd le label, il perd sa liaison avec le reste de l'écosystème CaliOpen du protocole sécurisé et, du coup, ses utilisateurs n'ont plus aucune notion du niveau de confidentialité des contacts avec qui ils discutaient jusqu'à présent. Donc ses utilisateurs ne sont pas contents du tout. Donc pour une boîte, ce n'est clairement pas possible. Une boîte qui s'engagerait dans CaliOpen, même si la charte n'est que déclarative, elle ne prendra jamais le risque ou, en tout cas, très rarement, le risque de l’enfreindre, simplement parce que ça lui coûterait trop cher en termes de commercialisation pour ses utilisateurs.

Voilà un petit peu. J'ai essayé de résumer en allant très vite parce qu'on a très peu de temps. Voilà un petit peu la façon dont on envisage ce nouveau service qui reste, pour une grande partie, à fabriquer. On a beaucoup avancé sur tout ce qui est infrastructures, c'est-à-dire les infrastructures de stockage, de recherche, tout ce qui peut être en back end. Par contre, on a beaucoup de mal, depuis le début du projet, à impliquer des développeurs front end, et donc, toutes les images qu'on vous présente, viennent de l'interface utilisateur que nous on a imaginé. On a fait un mock-up [NdT, maquette], on a des prototypes, mais on n'arrive pas à trouver des gens pour la réaliser en vrai. J'ai quelques pistes, de plus en plus à force de faire des conférences. Il n’empêche, aujourd'hui, ce qui nous bloque le plus, c'est de trouver des développeurs front endpour réaliser l'interface. Tout le reste avance bien. L'interface n'avance pas, on a un problème là-dessus.

Voilà. Et puis je vais peut-être m’arrêter là et vous laisser poser des questions parce que, on a peu de temps, encore un fois.

Applaudissements

Animateur : Des questions ?

Public : J'avais une question à propos de, justement, cette charte établie par l'association CaliOpen, qui attribuait un indice à chaque instance de CaliOpen. À terme, vous aviez parlé des entreprises qui utilisent CaliOpen, justement pour éviter d’être surveillées par Échelon, etc. Cet indice, il pourrait avoir un aspect économique ? Est-ce qu’il n'y a pas un danger de corruption derrière ?

Laurent Chemla : Il a été un tout petit peu trop vite dans la présentation. En plus du label, il est question, ce point n'est pas tranché du tout, de dire « après tout, tout dans CaliOpen a un niveau de confidentialité attaché, pourquoi pas une instance ? » Quelqu’un qui installe un CaliOpen, parce qu'il se trouve dans un pays où il y a le Patriot Act, par exemple, l’association lui attribue aussi un niveau de confidentialité, à l'instance en tant que telle. C'est-à-dire qu'ensuite, quand elle va discuter via le protocole sécurisé avec les autres CaliOpen(s), par défaut, ses utilisateurs auront un niveau qui dépendra de son niveau à elle. Ce qui fait que, je ne sais pas moi, mais il est préférable d'ouvrir un CaliOpen dans un pays plus respectueux des droits de l'homme et de la vie privée que dans un pays totalitaire. C'est une belle idée. Elle se heurte à un problème concret, sans parler des problèmes que tu soulèves, qui est de dire « ouais, sauf que, par exemple, un CaliOpen hébergé aux États-Unis, on a tendance nous, Français, à dire « on va lui donner une moins bonne note, parce qu'il y a le Patriot Act ». Mais, le Patriot Act autorise à surveiller les étrangers mais pas les Américains. Donc pour un Américain, en réalité, le fait qu'il soit en Amérique, c'est plutôt bon, même s'il est sous Patriot Act. Donc,comment est-ce qu'on va définir la note ? Nous, l'association, elle n'est pas française, elle est mondiale, on a un problème par rapport à ça. Ce n'est pas si simple.

D'autre part, pour te répondre. Oui, imaginons qu'on soit dans le cas où, effectivement, on donne des notes. Ça permettra de résoudre, en partie, la problématique d'un CaliOpen qui dirait « voilà, moi je m'intègre, mais je suis le CaliOpen de la NSA. Je ne vous le dis pas, je signe toutes les chartes que vous voulez. Mais du coup, j'ai accès à votre protocole interne et j'ai, sinon beaucoup d'informations, au moins quelques-unes qui me permettent de recréer un réseau de métadonnées et de savoir, plus ou moins, qui discute avec qui là-dedans.» En théorie, il ne pourra pas. En pratique, ça reste à voir. Encore une fois, cette question-là n'est pas tranchée, la question de donner un niveau de confidentialité.

La question de résoudre le méchant qui s'intègre dans le réseau CaliOpen, je dirais, d'abord on va essayer de le corriger grâce au protocole, évidemment, mais de toutes façons, il faut bien se mettre une chose en tête : CaliOpen n'est pas là pour résoudre, de façon parfaite, les problèmes de sécurité. D'abord parce que je n'y crois pas. Je ne crois pas que ce soit faisable parce que, même si vous êtes le mec le plus protégé du monde et que vous êtes le mec le plus parano du monde et que vous ne discutez avec personne d'autre que vous-même dans un système ultra-chiffré, tout ce que vous voudrez imaginer, si vraiment vous êtes la cible, personne n’empêchera l'espion de venir poser un micro sur votre ordinateur, malgré tout, et de saisir au vol ce que vous tapez sur votre clavier.

Vraiment, dans le pire des cas, on n'est jamais protégé à 100 %. Donc cette idée de dire « oui, mais il y a une faille ». Il y en aura des failles, il y en aura tout le temps. On sera troué, on corrigera, on patchera. Il y aura toujours des failles. L'important ce n'est pas qu’il y ait des failles, l'important c'est de dire « aujourd'hui il n'y a rien ». Voilà. Il n'y a rien, aujourd'hui le grand public est à poil. Si demain il y a CaliOpen, le grand public, d'abord est moins à poil, c'est mieux, et moins il sera à poil plus ça coûtera cher de le surveiller.

Je le disais au début : le problème de la centralisation c’est que tu poses quatre micros, tu as fini. Si tu as dix mille CaliOpen(s), ce ne sont pas quatre micros, ce sont dix mille micros qu’il faut poser. Peut-être que les dix mille micros vont écouter des trucs faciles à écouter au début, parce qu'on ne sera pas assez sûrs au début. Mais il n’empêche que ça coûtera 2500 fois plus cher. Le budget de la NSA est de plusieurs milliards par an. 2 500 fois plusieurs milliards, je ne suis pas sûr que l’État américain va suivre. Donc peut-être qu’à ce moment-là ils arrêteront, simplement, ils diront : « Après tout, aller poser des micros, ça nous coûtera moins cher et ça marche aussi bien ». C'est sûr que ça n'arrivera pas du jour au lendemain, ce n'est sûrement pas CaliOpen tout seul qui fera ça. Mais l'objectif c'est ça, c'est de dire « multiplions les systèmes de façon à ce que cette centralisation qui rend un des termes de l'équation trop peu cher, la surveillance généralisée, retrouve de la cherté, de façon à rendre plus difficile le boulot.» Pas le rendre impossible, je n'y crois pas. Le rendre plus difficile. Sécuriser mieux. Pas sécuriser parfaitement, je n'y crois pas.

Public : Est-ce qu'il n'y a pas des liens ou des zones de recouvrement, au niveau infrastructure, avec le réseau Tor ?

Laurent Chemla : Non, pour l'instant. Le protocole RoCoCo [NdT, Routing Caliopen to Caliopen], enfin le protocole intra-CaliOpen, on est en train de l'écrire, en réalité de le définir. Il se peut, pourquoi pas, qu’il utilise à peine des technos de… On verra. Là, on est en cours de définition. On a pas mal d'autres pistes. Il y a pas mal de pistes en ce moment. Un des trucs que, dès le début, j'ai demandé aux gens qui réalisent, parce que moi, hélas je suis trop vieux maintenant pour programmer, on m'a dit de ne pas trop se focaliser sur les choix techniques qu'on fait maintenant, parce qu'on est dans un terrain qui évolue à une telle vitesse, depuis les révélations d'Edward Snowden, qu'au moment où on va prendre une décision, on va prendre une mauvaise décision, parce que, deux mois plus tard, il y aura un meilleur système qui sortira.

Donc aujourd'hui, on définit des spécifications, des fonctionnalités. On ne prend pas encore des décisions. J'ai proposé, et c'est tout récent, pourquoi pas, d'organiser une espèce de hackacthon qui permettrait de réunir tous les gens intéressés par les questions de sécurité, pour un point précis dans cette problématique, qui est « comment est-ce qu'on gère, à l’intérieur d'un navigateur, au mieux, les systèmes de chiffrement ? » C'est une question très actuelle. Il y a plein de gens qui travaillent là-dessus, aujourd'hui. Il y a plein de pistes envisagées. Il y a des solutions en JavaScript, qui fonctionnent plus ou moins, mais ça pose des problèmes de sécurité assez évidents. Il y a d'autres systèmes à base de plugins. Chrome développe ça de son côté. Ce type de solutions, il y en pas mal. Quelle sera la plus utilisée et donc celle qui deviendra un standard demain ? Ça reste à définir. Donc on est en train de voir tout ça. On est, en ce moment, en train de faire des choix. Mais on ne les a pas tous faits et, clairement, Tor, pour l'instant n'est pas parmi nos choix. Voilà. Mais ce n'est pas fermé.

Public : Rapidement, pour rebondir sur ce que vous disiez, ce processus de choix de sécurisation du protocole RoCoCo, est-ce que c'est un processus ouvert ? Ou bien c'est vous qui le développez ? C'est-à-dire, est-ce que vous avez l'intention d'ouvrir aux contributions comme ZRTP5 l'a été avant que ce ne soit adopté par certains fournisseurs ? D'ouvrir la réflexion à la communauté sur ce que pourrait être un protocole peer to peer, sécurisé, dans le cadre d'une application comme CaliOpen ?

Laurent Chemla : Oui, évidemment. CaliOpen, c'est du logiciel libre, j'ai peut-être oublié de le signaler. Enfin voilà. Oui, évidemment. Bon là, pour l'instant, on en est vraiment aux spécifications, donc ça reste encore entre nous, parce qu'il faut une vision assez globale du projet pour pouvoir faire ces spécifications-là. Dès qu'on aura quelque chose d'un peu plus formel que ce qui est là, sur le pad, ce sera public. Tous nos documents sont sur GitHub. Celui-là l'est, mais pas dans le répertoire GitHub le plus connu, donc c'est pour ça que je dis « il n'est pas tout à fait public », mais bon. Il passera dans le répertoire GitHub le plus connu dès qu'on aura un peu mieux formalisé. On espère, au contraire, avoir le maximum de contributions là-dessus. Mais pas que. Quand je dis on va essayer d'avoir une réflexion commune, pourquoi pas avec d'autres projets, sur la façon de gérer une clef privée dans un navigateur. C'est une problématique qu'ont énormément de gens aujourd'hui, et j'espère qu’on ne sera pas les seuls à participer à cette réflexion en public, enfin, en public, en tout cas avec ceux qui voudront. C'est tout ? C'est cool.

Public : Est-e que vous avez une roadmap ?

Laurent Chemla : Tu me trouves un développeur front end et je te donne une roadmap. Là vraiment, c'est ça qui nous bloque. Comment veux-tu que je puisse définir une roadmap si on n'a pas de personnes qui bossent sur la partie la plus visible du projet ? C'est infaisable.

Le problème c'est que, maintenant, ça fait un an et demi que j'ai commencé ça. On a beaucoup avancé. On a une vision très claire, maintenant, heureusement, avec tout ce temps-là, de ce qu'on veut faire. Le problème c'est qu'on ne peut pas montrer aux gens. Et quand on ne peut pas montrer aux gens, on a du mal à attirer d'autres développeurs, par définition, parce que ce n'est pas attirant d'aller plonger dans du code pour voir ce que ça fait. Il n'y a rien qui fonctionne en cliquant. Donc tant qu'on n'aura pas ça, non seulement on n'avance pas sur lui, mais en plus on a du mal à attirer. C'est pour ça que je fais des confs, d'ailleurs, même si je suis nul à ça. On a du mal à attirer et à convaincre parce que, simplement, on n'a rien à montrer. On a vraiment un blocage, là, qui est un blocage à la fois fonctionnel, pour essayer de créer une communauté un peu plus large autour de CaliOpen, et, à la fois, en termes de roadmap, parce que, eh bien voilà, tant qu'on n'a pas commencé, on ne peut pas définir.

Perso, je me suis donné, moi, des deadlines, parce que, au bout d'un moment, je vais finir par fatiguer. Mais on ne peut pas. J'espère que, courant 2015, on aura une alpha permettant de gérer au moins le mail. Quand je dis courant 2015, je situe ça à la fin du printemps. Si on a ça, on est dans les temps de ma roadmap perso, par rapport à mon envie à moi. Si on a ça aussi, on peut montrer. Et si on peut montrer, on pourra attirer d'autres gens qui diront : « OK, vous avez fait le mail, moi je vais rajouter la couche IMPP, je vais faire le plugin qui va bien, je vais respecter votre API, que vous avez faite pour pouvoir faire tout un tas de choses autres que le mail. » Mais en tout cas, voilà. Et donc, créer une communauté de développeurs qui viendront. Pourquoi pas des boîtes qui diront : « Tiens, mais moi, vous êtes gentils avec le SMTP, XMPP, mais moi je veux faire de la vidéo, donc je vais rajouter un plugin qui fait du WebRTC, et ainsi de suite, parce que mon modèle économique fait que j'ai besoin de ça. J'ai besoin des autres fonctionnalités, mais il faut de la vidéo ». C'est comme ça qu'on crée une communauté. Mais d’abord, il faut qu'on ait quelque chose pour attirer cette communauté et, pour l’instant, on ne l'a pas. Si vous connaissez des « dev-front », qui auront envie de bosser sur ce projet, on les accueille volontiers, mais pour l'instant, même si j'ai des pistes, on n'en a pas.

Animateur : La dernière question.

Public : Moi, c’était une question plus en tant que développeur d'un site web, en l’occurrence LinuxFr6. Qu’est-ce que je peux faire pour proposer une messagerie privée qui soit respectueuse des bonnes pratiques en termes de vie privée ?

Laurent Chemla : Aujourd'hui, tu ne peux pas. Non, mais vraiment, je ne vois pas. C'est-à-dire, tant que tes membres discuteront avec tes autres membres, et avec personne d'autre, oui tu pourras, sans doute, offrir un minimum de sécurité. Mais difficilement, encore une fois, parce que tes membres vont utiliser 36 000 systèmes différents : un webmail, une application complète, je n'en sais rien, Thunderbird, un Mutt, un MailPike7 pourquoi pas, parce que le mec l'aura installé malgré la qualité de son code. Donc en pratique, tu ne sais pas du tout quel outil tes utilisateurs vont utiliser pour échanger des messages. Donc, même leur imposer des outils de chiffrement, c'est très compliqué.

Moi je sais que pour pouvoir discuter sur la mailing list de La Quadrature avec les autres, comme tout est chiffré dans cette mailing list là, il a fallu que j'aille hacker Mutt, pour que j'utilise Mutt. Et là, je suis un vieux donc terminal [NdT, lignes de commande] pour pouvoir faire en sorte qu’ils chiffrent, non seulement le message avec ma clef, mais avec les clefs publiques de tous les correspondants à la mailing list. Mutt ne sait pas faire ça du tout. Et PGP n'est pas du tout prévu pour ça non plus. Donc c'est pour ça, aussi, que Mutt a du mal. Donc si tu utilises Enigmail, tu peux y arriver, si tu utilises Mutt, tu n'y arriveras pas. Tous les outils existants aujourd'hui sont mal foutus. C'est clair, il n'y a rien qui permette de créer un truc facilement. Il y a des projets qui le font, qui vont commencer à proposer des webmails sécurisés. Tu peux en installer un chez toi. Encore une fois, tant qu'ils discutent entre eux, à l’intérieur de ton site, ce sera sûr. Mais quand ils voudront discuter avec leur belle-mère, c'est mort. Donc voilà !

Public : Merci beaucoup. Merci Laurent.

Applaudissements